APIキー風の文字列や管理用トークンを作る時は、長くて推測されにくいランダム文字列を使うのが基本です。このページでは、ブラウザ内だけで完結する「ランダムトークン生成ツール」を使って、安全性の高い文字列を簡単に作成できます。

ランダムトークン生成ツール

ツールの使い方

- 生成形式を選ぶ:用途に合わせて、英数字のみや記号付き、APIキー風などを選択します。

- 長さを選ぶ:セキュリティ強度に応じて長さを指定します(推奨は64以上)。

- prefixを指定(任意):APIキー風(apikey)を選んだ場合、独自の接頭辞(例:

app_)を設定できます。 - 生成ボタンを押す:指定した数だけランダムなトークンが表示されます。

- コピーして利用する:個別に、または一括でコピーして、設定ファイルなどに安全に保管してください。

トークンとは?パスワードとの違い

Webにおける「トークン(Token)」とは、直訳すると「しるし」「引換券」「証票」といった意味を持ちます。システムにおいては、特定の権限や本人であることを証明するための、一時的または永続的な「鍵」として使われる文字列を指します。

よく混同されるパスワードとの大きな違いは、その役割の範囲です。パスワードは通常、人間がログインするために使われますが、トークンは「プログラム同士のやり取り(API)」や「一時的なアクセス許可(パスワードリセットなど)」、あるいは「セッションの維持」といった、より限定的で制御可能な用途に使われるのが一般的です。

トークンの主な使われ方

現代のWebサービスでは、以下のような場面でランダムなトークンが欠かせません。

- APIキー:外部プログラムからサービスを利用するための認証用文字列。

- 管理用トークン:サーバーの管理操作や、Webhookの検証用シークレット。

- セッションID:ログイン状態を維持するためにブラウザに保存される識別子。

- 認証用リンク:メールで送られるパスワードリセット用や会員登録完了用の使い捨てURL。

- CSRFトークン:フォーム送信時に正当なリクエストであることを確認するための防護策。

ランダムトークンを作る時の考え方

安全なトークンを作るには、単に文字を並べるだけでなく、以下の3つの要素が重要です。

| 要素 | 考え方 | セキュリティ上の意味 |

|---|---|---|

| 長さ | 用途に応じて32〜128文字程度 | 長いほど総当たり攻撃(ブルートフォース)に強くなる |

| ランダム性 | 予測不可能な方法で生成する | パターンを解析されるのを防ぐ |

| 文字種 | 英数字に記号を混ぜる | 1文字あたりの情報量を増やし、組み合わせを爆発させる |

おすすめの設定例

用途に応じた推奨設定の目安です。迷った時は「Base64URL風」で「64文字」以上に設定するのが、多くのモダンなWebサービスで採用されている標準的な構成です。

| 用途 | 推奨形式 | 長さの目安 |

|---|---|---|

| 一時的な識別子 | 英数字 | 16 〜 32 |

| APIキー候補 | prefix付き / Base64URL風 | 48 〜 64 |

| 管理用シークレット | 英数字+記号 / Base64URL風 | 64 以上 |

| 重要・長期トークン | Base64URL風 / Hex | 64 〜 128 |

安全な乱数(crypto.getRandomValues)を使う理由

JavaScriptで乱数を作ると言えば Math.random() が有名ですが、セキュリティ用途では使用を避けるべきです。なぜなら、Math.random() は「疑似乱数」であり、内部の計算アルゴリズムが推測される可能性があるからです。

一方、このツールでも使用している crypto.getRandomValues() は、ブラウザがOSレベルの強力な乱数生成器にアクセスして作られる「暗号論的な疑似乱数」です。これにより、次にどの文字が選ばれるかを推測することが極めて困難になり、セキュリティ用途に耐えうるトークンが作成できます。

トークンの歴史とうんちく

トークンの起源を辿ると、古代の「割り符」や中世の「コイン状の受領証」にまで行き着きます。19世紀の鉄道では、単線区間で正面衝突を防ぐために、特定の「通票(タブレット)」を持っている列車だけが通行できる仕組みがあり、これも物理的なトークンの一種です。

IT分野では、初期のネットワーク通信における「トークンリング」方式や、ハードウェア形式の「ワンタイムパスワード生成機」を経て、現在の「APIキー」や「JWT(JSON Web Token)」へと形を変えてきました。形は変われど、「正当な持ち主であることを証明する」という本質は、何千年も変わっていないのが面白いところです。

生成したトークンの安全な扱い方

どれだけ強力なトークンを作っても、その後の扱いを誤れば意味がありません。以下のポイントを徹底しましょう。

- Gitにコミットしない:ソースコードに直書きせず、環境変数(

.env)や秘密管理サービスを利用しましょう。 - チャットやメールに貼らない:平文で送ると、途中で盗み見られるリスクがあります。

- スクリーンショットに注意:勉強会やデモ動画で、うっかり映り込まないように気をつけましょう。

- ログに出さない:デバッグログにトークンを出力してしまうと、ログファイル自体が大きなリスクになります。

- 権限は最小限に:万が一漏れた場合に備え、そのトークンで「何ができるか」を最小限に絞っておくことが重要です。

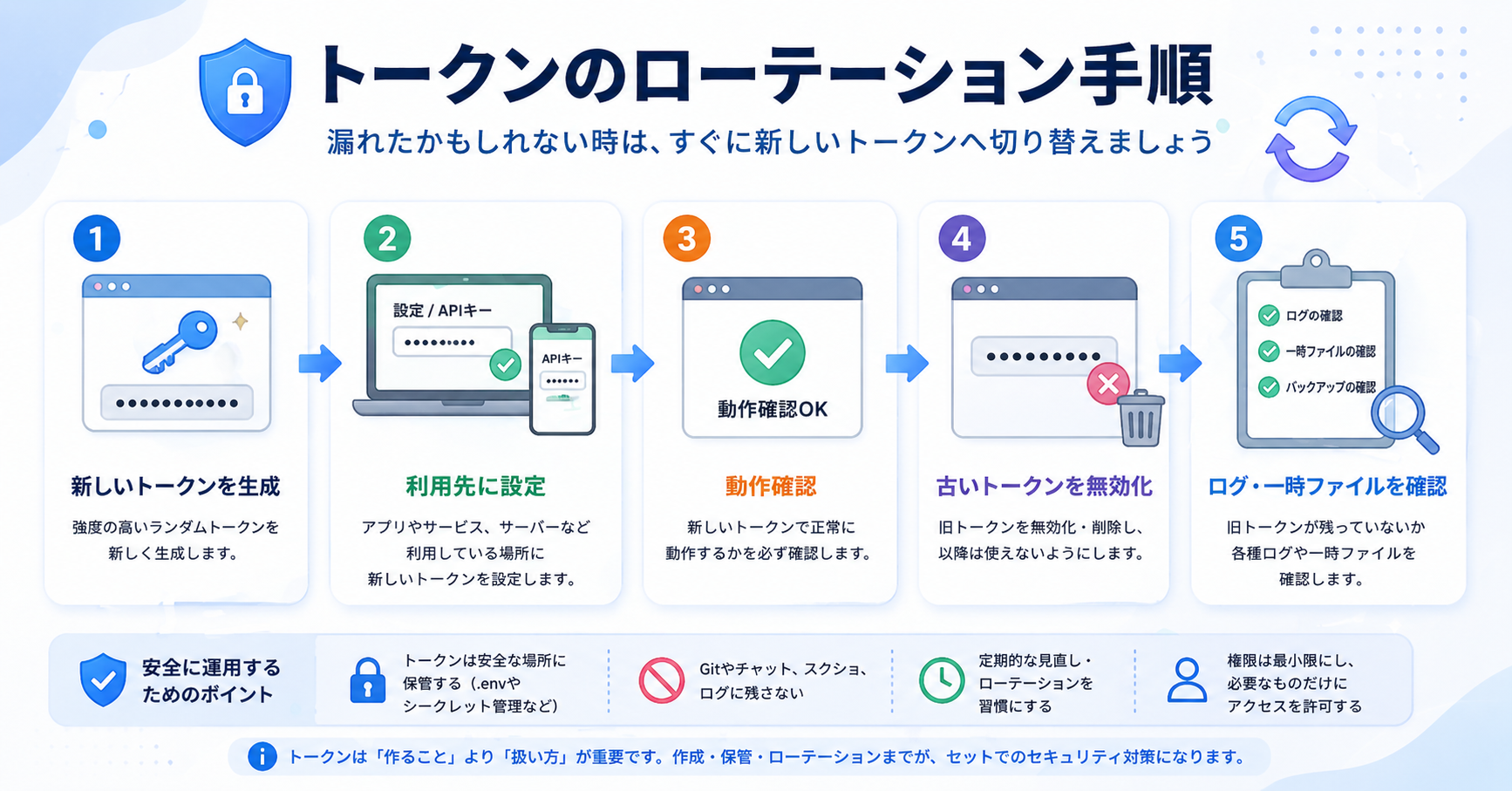

漏洩時の対応とローテーションの手順

「もしかして漏れたかも?」と思ったら、迷わず「ローテーション(更新)」を行いましょう。以下の手順でスムーズに移行できます。

- 新しいトークンを生成する:まずはこのページなどで代わりのトークンを準備します。

- 利用先(プログラムや設定)へ反映する:新しいトークンに差し替えます。

- 動作確認を行う:新トークンで正常に通信・認証ができるか確認します。

- 旧トークンを無効化する:これが最も重要です。管理画面などで旧トークンを削除、または無効にします。

- 残留チェック:念のため、古いトークンがログやキャッシュに残っていないか確認しておきましょう。

まとめ

APIキーやトークンは、現代のWeb開発において心臓部とも言える重要なパーツです。適切な長さと暗号論的な乱数を用いて生成し、適切に管理・運用することで、サービスの信頼性を支えることができます。

生成したトークンは、くれぐれも安全な場所に保管し、不要になったら速やかに破棄する習慣をつけましょう。この記事のツールが、あなたの開発作業をより安全でスムーズにする手助けになれば幸いです。

コメント 0

まだコメントはありません。最初のコメントを書いてみませんか?